Une vulnérabilité critique dans le plugin Formidable Forms permet à des attaquants non authentifiés de contourner la vérification des paiements Stripe sur plus de 300 000 sites WordPress. Identifiée sous le code CVE-2026-2890 avec un score de sévérité de 7.5 sur 10, cette faille rend possible la réutilisation d’un paiement de faible montant pour valider une transaction bien plus élevée.

Pour les dirigeants de TPE et PME qui utilisent WordPress comme vitrine commerciale ou plateforme de vente, cette information n’est pas un simple fait divers technique. C’est un signal d’alerte concret qui nécessite une action immédiate. Voici ce que vous devez savoir et surtout ce que vous devez faire.

Chez RD Agency, spécialiste de la création de sites WordPress, nous accompagnons quotidiennement des entreprises confrontées à ce type de menace. Cet article vous donne les clés pour comprendre le risque et agir sans attendre.

Comprendre la faille Formidable Forms

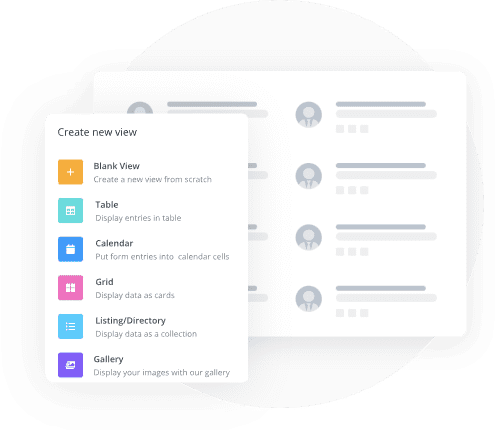

Formidable Forms est un constructeur de formulaires WordPress utilisé par plus de 300 000 sites dans le monde. Il permet de créer des formulaires de contact, des sondages, des inscriptions et surtout des formulaires de paiement connectés à des processeurs comme Stripe ou PayPal. C’est un outil populaire, notamment auprès des petites entreprises qui vendent des services, des formations ou des produits numériques.

La faille identifiée se situe dans la fonction handle_one_time_stripe_link_return_url, qui gère le retour après un paiement Stripe. Cette fonction marque un paiement comme « complété » en se basant uniquement sur le statut du PaymentIntent Stripe, sans vérifier que le montant payé correspond au montant attendu. En d’autres termes, un attaquant peut effectuer un micro-paiement de quelques euros, puis réutiliser cette preuve de paiement pour valider un achat de plusieurs centaines d’euros.

Comme le souligne Search Engine Journal dans son analyse détaillée, la fonction verify_intent() ne vérifie que l’appartenance du client secret à l’utilisateur, sans lier le PaymentIntent à un formulaire ou à un montant spécifique. Cette absence de validation croisée est la racine du problème.

Qui est concerné par cette vulnérabilité

Toutes les versions de Formidable Forms jusqu’à la version 6.28 incluse sont touchées. Si votre site WordPress utilise ce plugin pour collecter des paiements via Stripe, vous êtes potentiellement exposé. Le correctif est disponible dans la version 6.29 et les suivantes.

Ce qui rend cette faille particulièrement dangereuse, c’est qu’elle ne nécessite aucune authentification. Un attaquant n’a pas besoin de créer un compte, de se connecter ou d’obtenir un accès administrateur. Il lui suffit d’interagir avec le formulaire de paiement comme n’importe quel visiteur. Avec un score CVSS de 7.5 sur 10, cette vulnérabilité est classée « élevée » par les experts en cybersécurité.

| Critère | Détails |

|---|---|

| CVE | CVE-2026-2890 |

| Score CVSS | 7.5 / 10 (élevé) |

| Versions touchées | Toutes versions jusqu’à 6.28 incluse |

| Version corrigée | 6.29 et supérieures |

| Authentification requise | Aucune (attaque non authentifiée) |

| Type d’attaque | Contournement de l’intégrité des paiements |

L’impact concret pour votre entreprise

Cette faille ne permet pas à un pirate de prendre le contrôle de votre serveur ou d’exécuter du code malveillant. Son impact est d’un autre ordre, mais tout aussi préoccupant pour une TPE ou un indépendant. Un attaquant peut obtenir vos produits ou services en payant une fraction du prix réel. Concrètement, si vous vendez une formation à 497 euros via Formidable Forms, quelqu’un pourrait la valider en ne payant que 1 euro.

Pour une petite structure, les conséquences financières peuvent être significatives. Imaginez un cabinet de conseil qui vend des sessions de coaching à 200 euros, ou un formateur qui commercialise des modules en ligne. Chaque transaction frauduleuse représente une perte sèche. Et si l’attaque passe inaperçue pendant plusieurs semaines, le préjudice peut s’accumuler rapidement.

Au-delà de l’aspect financier, cette situation pose un vrai problème de confiance. Si vos clients apprennent que votre système de paiement est vulnérable, votre crédibilité en prend un coup. Dans un contexte où la visibilité en ligne et le référencement naturel sont des piliers de votre acquisition client, la réputation numérique est un actif qu’il faut protéger.

Les 7 actions correctives à mettre en place

La première action, et la plus urgente, est de mettre à jour Formidable Forms vers la version 6.29 ou ultérieure. Connectez-vous à votre tableau de bord WordPress, rendez-vous dans la section Extensions, et lancez la mise à jour. Cette opération prend moins de deux minutes et corrige directement la faille.

La deuxième action consiste à vérifier vos transactions récentes dans votre tableau de bord Stripe. Recherchez des paiements de montants anormalement bas qui auraient été associés à des commandes de montants élevés. Si vous repérez des incohérences, contactez immédiatement Stripe pour signaler les transactions suspectes.

Troisièmement, activez les webhooks Stripe côté serveur. Plutôt que de faire confiance uniquement au retour client (front-end), configurez des notifications serveur-à-serveur qui vérifient indépendamment chaque paiement. C’est une couche de sécurité supplémentaire que beaucoup de sites négligent.

Quatrièmement, installez un plugin de sécurité WordPress comme Wordfence ou Sucuri. Ces outils surveillent en temps réel les tentatives d’exploitation de failles connues et vous alertent en cas d’activité suspecte. Selon Wordfence, plus de 90 000 attaques par minute ciblent des sites WordPress dans le monde.

Cinquièmement, mettez en place une routine de mises à jour. Planifiez une vérification hebdomadaire de tous vos plugins, thèmes et du cœur WordPress. Les failles de sécurité sont découvertes en continu, et les correctifs doivent être appliqués rapidement.

Sixièmement, réalisez un audit de sécurité complet de votre site. Au-delà de Formidable Forms, d’autres plugins pourraient présenter des vulnérabilités similaires. Un audit permet d’identifier les points faibles avant qu’ils ne soient exploités.

Septièmement, documentez votre politique de sécurité. Notez qui est responsable des mises à jour, à quelle fréquence elles sont effectuées, et quelle est la procédure en cas d’incident. Cette documentation est précieuse, notamment si vous travaillez avec un prestataire externe pour la gestion de votre stratégie digitale.

Les erreurs à éviter face à une faille de sécurité

La première erreur, et sans doute la plus répandue, est de ne rien faire en pensant que « ça n’arrive qu’aux gros sites ». En réalité, les attaques automatisées ciblent tous les sites sans distinction. Un robot scanner ne fait pas la différence entre un site à 1 000 visiteurs et un site à 100 000 visiteurs. Si votre plugin est vulnérable, vous êtes une cible.

La deuxième erreur consiste à désactiver le plugin sans le mettre à jour. Certains administrateurs paniquent et désactivent Formidable Forms, ce qui casse les formulaires de paiement et bloque le chiffre d’affaires. La bonne approche est de mettre à jour vers la version corrigée, pas de supprimer l’outil.

La troisième erreur est de ne pas vérifier les transactions passées. Corriger la faille empêche de futures exploitations, mais ne répare pas les dommages déjà causés. Un examen rétrospectif de vos paiements Stripe sur les dernières semaines est indispensable pour détecter d’éventuelles fraudes.

Rodrigue Dworaczek, fondateur de RD Agency et consultant en sécurité web avec plus de 10 ans d’expérience, observe régulièrement ce type de situation chez les TPE et PME. « La plupart des entreprises découvrent qu’elles ont été victimes d’une faille plusieurs semaines après les faits. Mettre en place une veille sécurité proactive, même basique, change complètement la donne. » En tant que partenaire France Num, RD Agency accompagne les petites structures dans la sécurisation de leur présence en ligne.

Sécuriser votre site WordPress durablement

Cette faille Formidable Forms n’est pas un cas isolé. En 2025, plus de 7 000 vulnérabilités ont été recensées dans l’écosystème WordPress, selon la base de données WPScan. Le problème n’est pas WordPress en lui-même, mais la gestion de sa maintenance. Un site WordPress bien maintenu est un site sûr. Un site laissé sans mises à jour pendant des mois devient une passoire.

Pour les entreprises qui n’ont pas de compétences techniques en interne, externaliser la maintenance WordPress auprès d’une agence spécialisée est souvent la décision la plus rentable. Le coût d’une maintenance préventive est dérisoire comparé au préjudice financier et réputationnel d’une attaque réussie.

L’approche la plus efficace combine trois piliers. Le premier est la prévention, avec des mises à jour régulières et une configuration sécurisée. Le deuxième est la détection, grâce à des outils de monitoring qui identifient les comportements anormaux en temps réel. Le troisième est la réaction, avec un plan d’intervention documenté pour agir vite en cas d’incident.

Si vous utilisez Formidable Forms pour vos paiements, profitez de cet épisode pour réévaluer l’ensemble de votre dispositif de sécurité. Un audit SEO et technique permet souvent de révéler des failles qui dépassent le cadre d’un seul plugin.

À retenir

La faille CVE-2026-2890 touche toutes les versions de Formidable Forms jusqu’à la 6.28 et permet à un attaquant non authentifié de payer un montant réduit pour une transaction élevée. La mise à jour vers la version 6.29 est le correctif prioritaire.

Plus de 300 000 sites WordPress sont potentiellement concernés. Les TPE et PME qui utilisent ce plugin pour encaisser des paiements Stripe doivent agir immédiatement, vérifier leurs transactions récentes et renforcer leur dispositif de sécurité.

La sécurité d’un site WordPress n’est pas un projet ponctuel mais un processus continu. Mises à jour hebdomadaires, monitoring en temps réel et audit régulier forment le socle d’une protection efficace contre ce type de vulnérabilité.

Questions fréquentes

Comment savoir si mon site est affecté par la faille Formidable Forms ?

Vérifiez la version de Formidable Forms installée sur votre site dans la section Extensions de WordPress. Si vous utilisez la version 6.28 ou antérieure, votre site est vulnérable. Mettez à jour vers la version 6.29 ou supérieure immédiatement. Contrôlez également vos transactions Stripe récentes pour détecter d’éventuels paiements de montants incohérents.

Cette faille permet-elle de pirater complètement mon site ?

Non. Cette vulnérabilité ne permet pas l’exécution de code à distance ni la prise de contrôle du serveur. Elle permet uniquement de contourner la vérification des montants de paiement. Un attaquant peut obtenir un produit ou service en payant moins que le prix affiché, mais il ne peut pas accéder à vos données sensibles ni modifier votre site.

Pourquoi la sécurité des plugins WordPress est-elle si importante pour une PME ?

WordPress représente plus de 40 % des sites web dans le monde, ce qui en fait une cible privilégiée pour les attaques automatisées. Pour une PME, une faille de sécurité peut entraîner des pertes financières directes, une atteinte à la réputation et une perte de confiance des clients. Maintenir ses plugins à jour est la mesure préventive la plus simple et la plus efficace.

Quelles alternatives existent à Formidable Forms pour les paiements ?

Plusieurs plugins WordPress gèrent les paiements en ligne, notamment WooCommerce, Gravity Forms et WPForms. Chacun a ses spécificités en termes de fonctionnalités et de sécurité. Le choix dépend de vos besoins (vente de produits, prise de rendez-vous, abonnements). L’essentiel est de choisir un plugin activement maintenu et de le garder à jour.

Combien coûte la sécurisation d’un site WordPress ?

Le coût varie selon la complexité du site et le niveau de protection souhaité. Un plugin de sécurité gratuit comme Wordfence offre une protection de base. Pour une maintenance complète incluant les mises à jour, le monitoring et les sauvegardes, les forfaits professionnels démarrent généralement autour de quelques dizaines d’euros par mois. C’est un investissement dérisoire face au coût potentiel d’une attaque.

Protégez vos paiements en ligne dès maintenant

La faille Formidable Forms est un rappel que la sécurité web n’est jamais acquise. Chaque plugin installé sur votre site représente un point d’entrée potentiel pour des attaquants. La bonne nouvelle, c’est que les solutions existent et qu’elles sont accessibles à toutes les entreprises, quelle que soit leur taille.

Si vous utilisez WordPress pour votre activité professionnelle, prenez le temps cette semaine de vérifier vos plugins, de mettre à jour votre site et de vous assurer que votre dispositif de sécurité est à la hauteur. Et si vous préférez confier cette mission à des experts, contactez notre équipe pour un diagnostic complet de votre site WordPress.